事件概述

安全研究员Alex Schapiro近日公开披露了一起影响深远的安全漏洞:估值超过10亿美元的法律AI平台Filevine,因API安全缺陷导致超过10万份机密法律文件可被未授权访问。这些文件包括受HIPAA保护的医疗记录、内部备忘录、工资单和受法院命令保护的文档。

漏洞发现过程

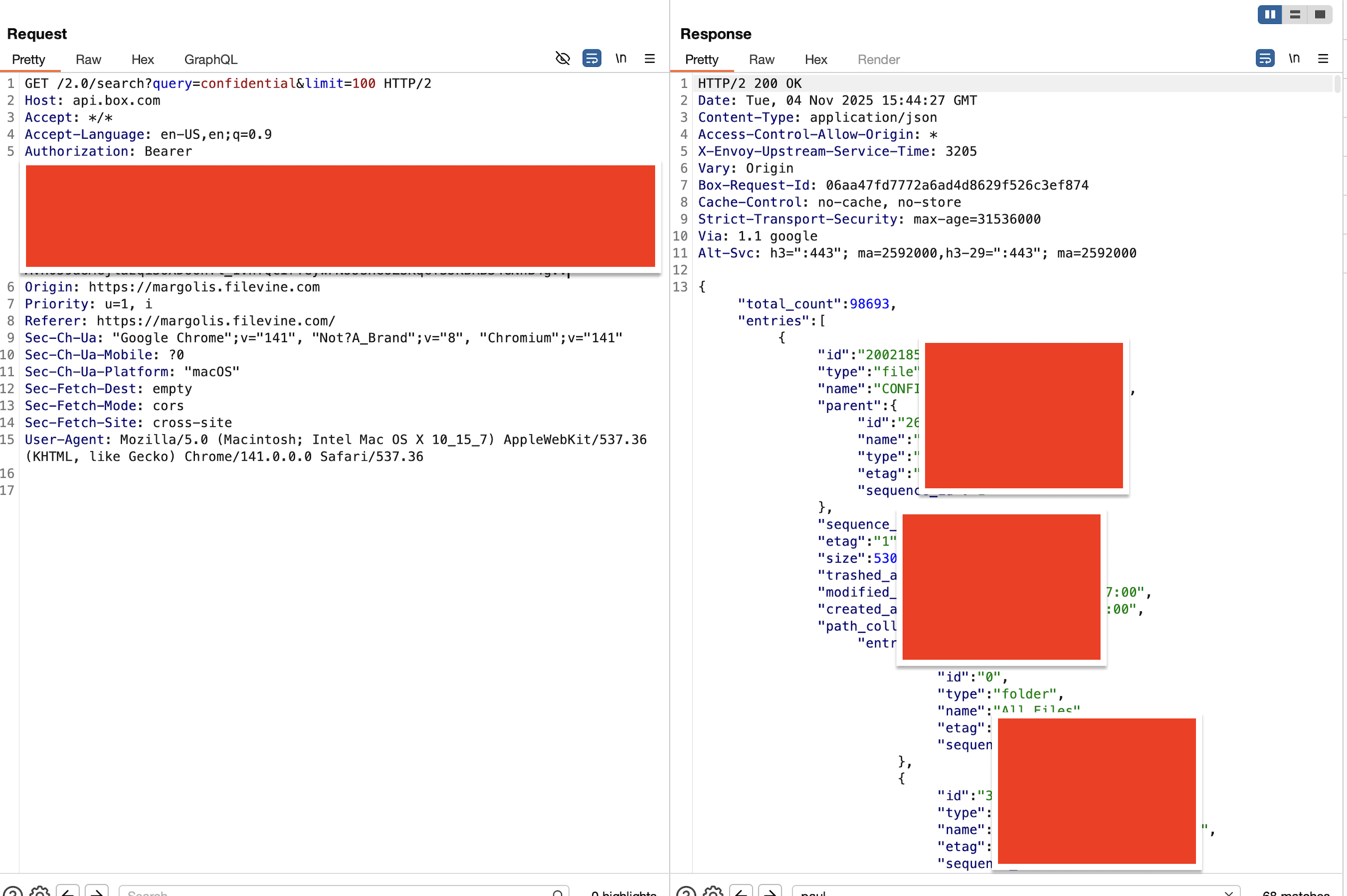

2025年10月27日,Schapiro在研究Filevine的安全性时,通过子域名枚举发现了一个暴露的非生产实例。

通过逆向工程该实例的压缩JavaScript代码,他发现了一个未经认证的AWS API端点。只需向该端点发送一个简单的POST请求,就能获得该律师事务所整个Box文件系统的管理员API令牌——无需任何身份验证。

搜索”confidential”(机密)一词,返回了近10万条结果。

影响范围

- 受影响的是单一律师事务所的非生产实例,而非Filevine系统全局

- 泄露数据包括HIPAA保护的医疗文档

- 包含法院命令保护的法律文件

- 涉及工资单和内部敏感通信

- 攻击者可使用获取的管理员令牌访问、下载、修改所有文件

负责任披露时间线

- 2025年10月27日:发现漏洞并报告

- 2025年11月4日:Filevine确认并致谢

- 2025年11月21日:补丁确认

- 2025年12月3日:公开披露

对站长和开发者的启示

1. API安全不能只看前端——很多SaaS产品在前端做了完善的认证,但后端API可能暴露了未受保护的端点。尤其是通过JS逆向工程可以发现隐藏的API路由。

2. 非生产环境也需要安全防护——这次漏洞就是从一个非生产实例(staging/dev环境)发现的。很多公司认为测试环境不需要严格的安全措施,这是极其危险的想法。

3. 子域名管理——定期审计所有子域名,确保没有遗留的测试实例暴露在公网上。工具如subfinder、amass可以帮你发现这些被遗忘的入口。

4. API Token的权限控制——即使令牌泄露,也应该有最小权限限制和访问范围约束。一个API端点不应该返回整个文件系统的管理员权限。

简评

这起事件再次证明,估值再高的公司也可能犯低级安全错误。对于站长来说,定期做安全审计、检查子域名暴露、限制API权限是最基本的防护措施。

© 版权声明

THE END

暂无评论内容